Efter at have beskyttet din computer mod hackingsforsøg via et netværk eller via et plug-in USB-drev, har du muligvis snart brug for et akustisk lukket rum for at beskytte dine data mod hackere.

Ifølge en undersøgelse foretaget af forskere fra Princeton og Purdue University er det en relativt let opgave at anvende lydbølger at forstyrre en harddis normale funktion. Deres undersøgelse var motiveret af det faktum, at på grund af deres vitale rolle i forskellige systemer er harddiske en "Et interessant mål for en overflod af angribere."

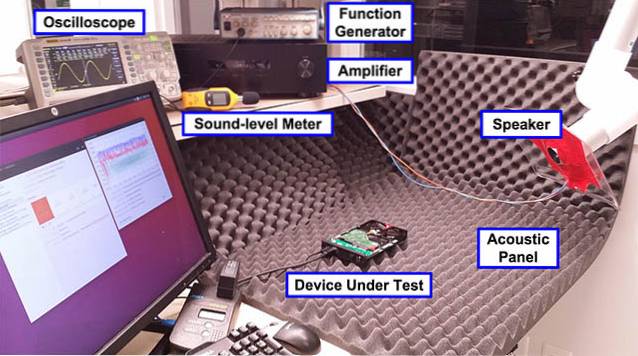

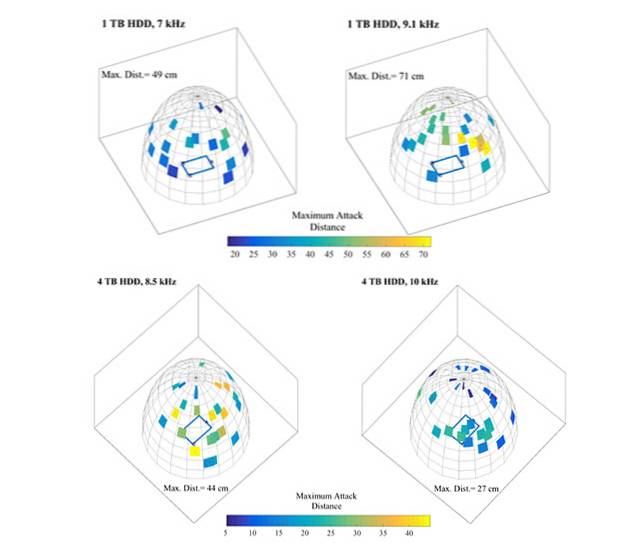

Brug af en højttaler, der udsender lydbølger ved bestemte resonansfrekvenser, forskerne var med succes i stand til at udføre et Denial of Service (DoS) angreb på en harddisk tilsluttet en DVR og en anden tilsluttet en stationær pc.

DVR stoppede optagelsen, når angrebet blev udført, og desktop-pc'en gik i det væsentlige i en BSOD-tilstand - den berygtede Blue Screen of Death - i Windows.

Årsagen til, at dette virker, er på grund af den grundlæggende måde, hvorpå harddiske bruger mekaniske dele, dvs. hoved og roterende diske. For at forhindre, at hovedet ridser datapladerne, ophører harddiske, hvis der er meget vibrationer - en sikkerhedsfejlsikker slags, der nu er blevet udnyttet som en angrepsvektor. Når lydbølgerne er målrettet mod harddisken med en bestemt frekvens, begynder de grundlæggende at resonere inde i harddisken, hvilket får vibrationer til at stige støt og til sidst tvinger harddisken til at stoppe med at arbejde.

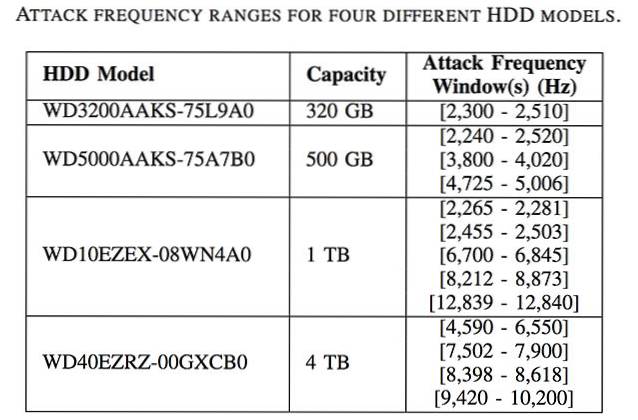

Hver harddisk har en bestemt resonansfrekvens, men ifølge forskerne stødte de ikke på problemer med at finde ud af de passende frekvenser for et antal forskellige harddiske.. De hævdede, at hackere heller ikke havde nogen problemer med at gøre det samme.

Da angrebet udført under undersøgelsen krævede, at højttaleren blev indstillet i en meget bestemt vinkel, er det endnu ikke noget, der vil blive brugt til at udnytte harddiske i masseskala. Men dette proof-of-concept viser, at hackere kunne finde ud af en smart måde at faktisk bruge denne angrebsvektor i det virkelige liv.

Gadgetshowto

Gadgetshowto